Trong lĩnh vực an ninh thông tin, mô hình và chính sách bảo mật đóng vai trò như nền tảng lý thuyết và công cụ thực tiễn để đảm bảo thông tin được bảo vệ một cách hệ thống. Nếu các nguyên tắc CIA là khung khái niệm, thì mô hình và chính sách là phương pháp cụ thể để triển khai bảo mật trong tổ chức.

I. Khái niệm cơ bản

- Mô hình bảo mật

Mô hình bảo mật là biểu diễn trừu tượng các nguyên tắc kiểm soát truy cập và bảo vệ thông tin. Nó giúp mô tả, phân tích và kiểm chứng mức độ an toàn của hệ thống. - Chính sách bảo mật

Chính sách bảo mật là tập hợp quy tắc và quy định nhằm xác định cách thức bảo vệ tài nguyên thông tin trong một tổ chức. Chính sách là cầu nối giữa lý thuyết bảo mật và thực tiễn vận hành.

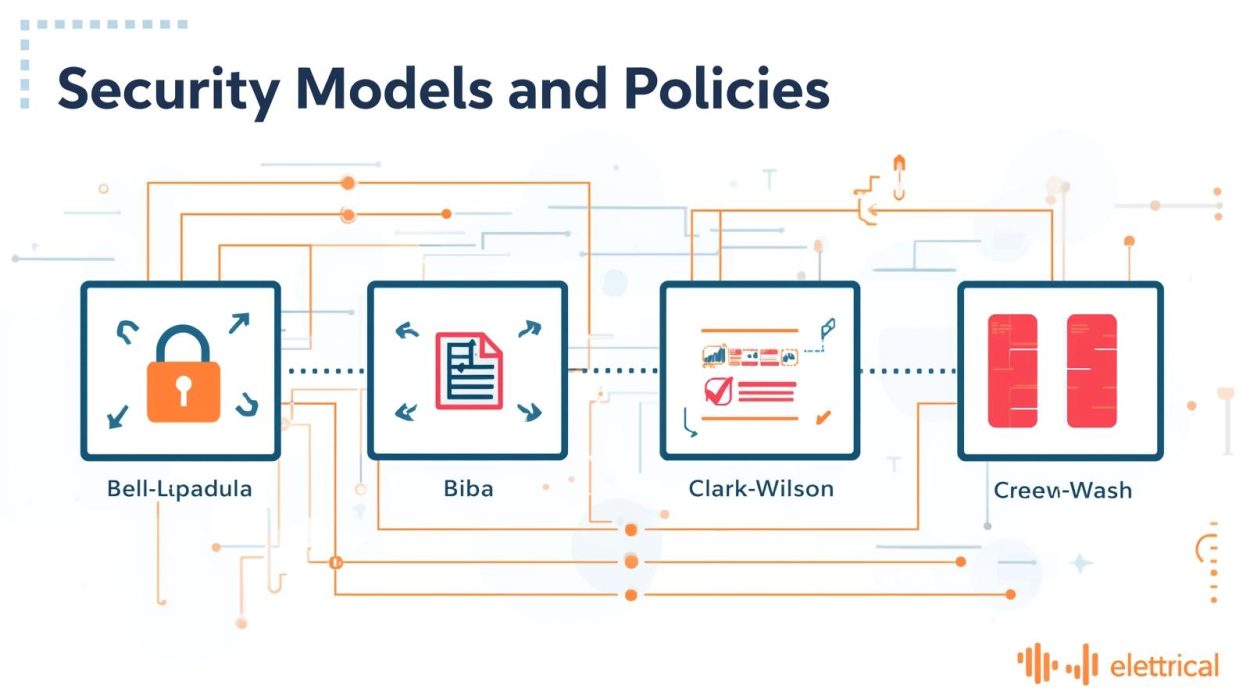

II. Các mô hình bảo mật tiêu biểu

- Mô hình Bell-LaPadula (BLP)

- Tập trung vào tính bảo mật (Confidentiality).

- Quy tắc chính:

- Không được đọc dữ liệu ở mức cao hơn (no read up).

- Không được ghi dữ liệu xuống mức thấp hơn (no write down).

- Ứng dụng: quân sự, chính phủ, nơi dữ liệu phân cấp theo mức mật.

- Mô hình Biba

- Tập trung vào tính toàn vẹn (Integrity).

- Quy tắc chính:

- Không được đọc dữ liệu ở mức thấp hơn (no read down).

- Không được ghi dữ liệu lên mức cao hơn (no write up).

- Ứng dụng: môi trường tài chính, nơi tính toàn vẹn dữ liệu quan trọng hơn bảo mật tuyệt đối.

- Mô hình Clark-Wilson

- Đảm bảo dữ liệu chỉ có thể được thay đổi thông qua các giao dịch hợp lệ.

- Áp dụng nguyên tắc phân tách nhiệm vụ và kiểm soát chặt chẽ.

- Ứng dụng: ngân hàng, hệ thống thương mại điện tử.

- Mô hình Brewer-Nash (Chinese Wall)

- Ngăn chặn xung đột lợi ích bằng cách kiểm soát truy cập động.

- Ứng dụng: công ty tư vấn, kiểm toán, nơi cần đảm bảo tính độc lập trong xử lý thông tin khách hàng.

III. Chính sách bảo mật trong tổ chức

- Mục tiêu của chính sách

- Xác định tài nguyên nào cần bảo vệ.

- Ai có quyền truy cập, trong hoàn cảnh nào.

- Cách thức phản ứng khi xảy ra vi phạm.

- Các loại chính sách

- Chính sách quản lý: quy định tổng thể về bảo mật, trách nhiệm của lãnh đạo và nhân viên.

- Chính sách kỹ thuật: các quy tắc về mật khẩu, tường lửa, mã hóa, sao lưu.

- Chính sách vận hành: hướng dẫn cụ thể về cách xử lý dữ liệu, quản lý thiết bị, ứng phó sự cố.

- Đặc điểm của một chính sách hiệu quả

- Rõ ràng, dễ hiểu, khả thi.

- Cập nhật thường xuyên để phản ánh sự thay đổi của công nghệ và mối đe dọa.

- Có cơ chế giám sát và chế tài khi vi phạm.

IV. Nhận xét học thuật

Mô hình và chính sách bảo mật là nền tảng để thiết kế và vận hành hệ thống an toàn. Nếu mô hình cung cấp khung lý thuyết để phân tích và đảm bảo các nguyên tắc cơ bản, thì chính sách đảm bảo tính thực tiễn và khả năng áp dụng. Sự kết hợp của cả hai tạo ra một hệ sinh thái bảo mật toàn diện, cân bằng giữa yêu cầu học thuật và nhu cầu thực tế.

Leave a Comment